简介

题目来源公众号 vulntarget

|

|

任务环境说明:

windows账密:workstation/admin@20221123

web端口外部无法访问,请RDP连接上机排查

flag1

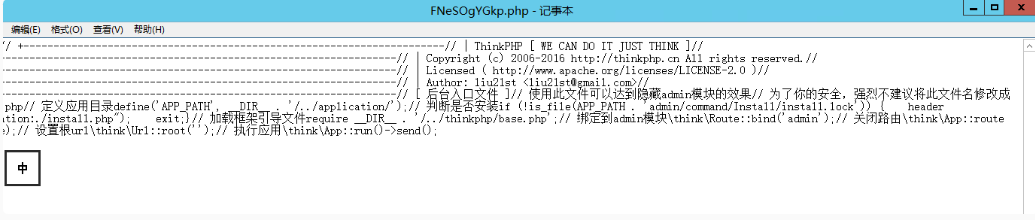

主站进入后台的文件名称?

查看apache日志,找到php后缀日志。

|

|

flag2

黑客是从哪个端口上传木马文件的?

打开小皮查看网页端口,7001打不开,所以为80

|

|

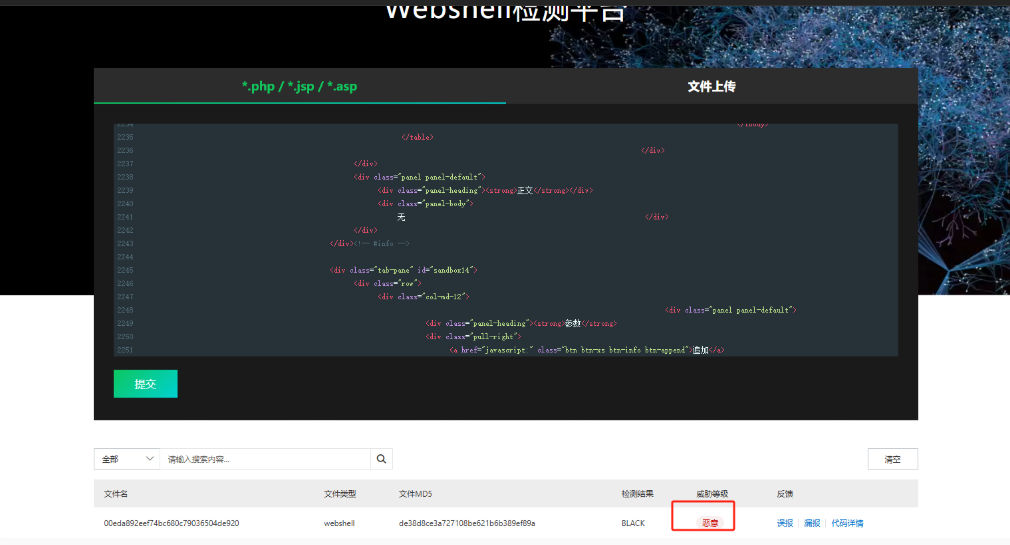

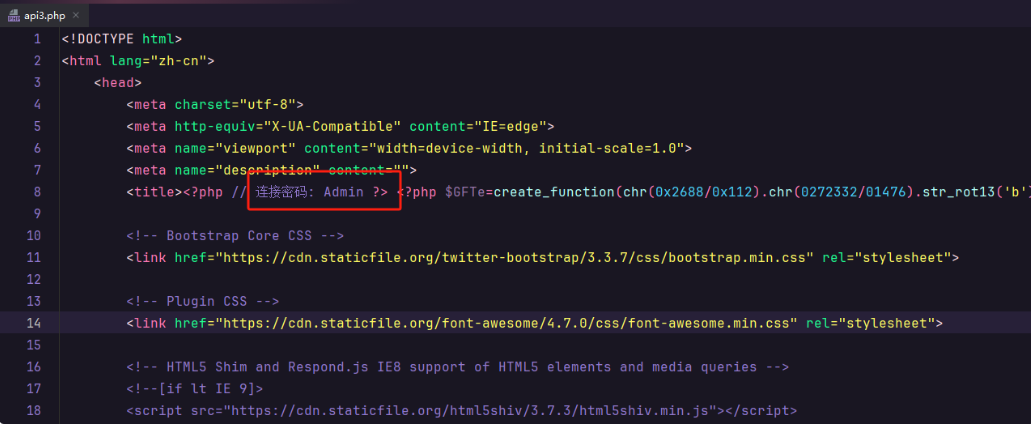

flag3

黑客添加的木马文件名称和密码分别是什么,将黑客添加 的木马名称和密码作为flag提交{fag(名称:密码)

直接可以使用D盾扫出该文件。然后使用webshell检测一下,发现确实是webshell后门工具。

|

|

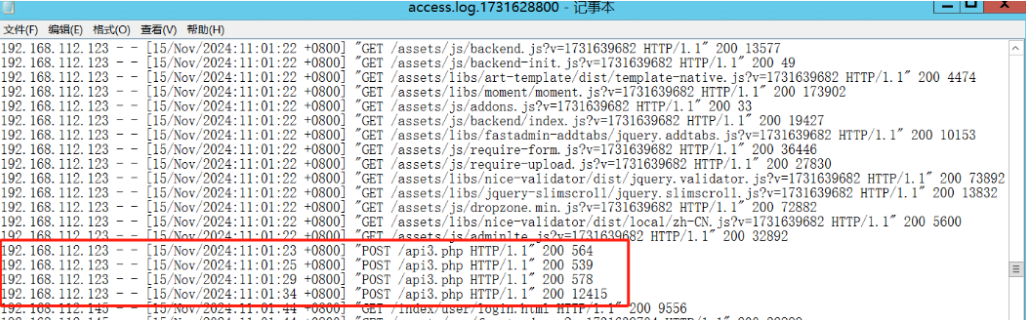

flag4

可以根据日志查看:

|

|

完成!!!