简介

账号密码

1

2

|

root apacherizhi

ssh root@IP

|

1、提交当天访问次数最多的IP,即黑客IP:

2、黑客使用的浏览器指纹是什么,提交指纹的md5:

3、查看包含index.php页面被访问的次数,提交次数:

4、查看黑客IP访问了多少次,提交次数:

5、查看2023年8月03日8时这一个小时内有多少IP访问,提交次数:

常见日志文件位置

Apache日志

1

2

3

4

5

6

|

访问日志:默认位置通常是

/var/log/apache2/access.log.1(Debian/Ubuntu)

/var/log/httpd/access_log.1(CentOS/RHEL)。

错误日志:默认位置通常是

/var/log/apache2/error.log.1(Debian/Ubuntu)

/var/log/httpd/error_log.1(CentOS/RHEL)。

|

SSH日志

1

2

3

|

身份验证日志:通常位于

/var/log/auth.log(Debian/Ubuntu)

/var/log/secure(CentOS/RHEL)。

|

系统日志

1

2

3

|

系统日志:通常位于

/var/log/syslog(Debian/Ubuntu)

/var/log/messages(CentOS/RHEL)。

|

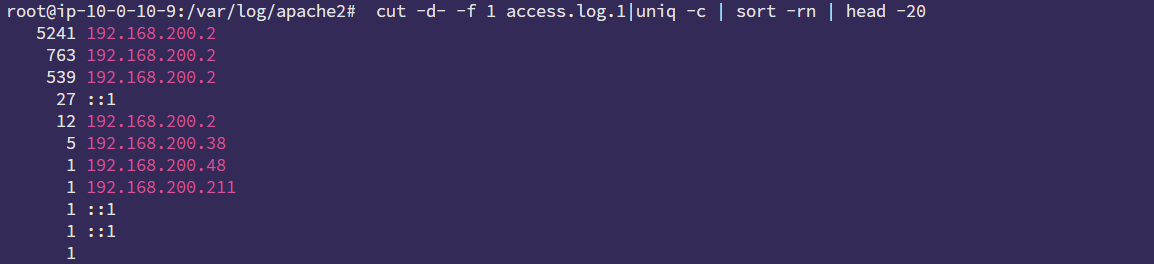

flag1

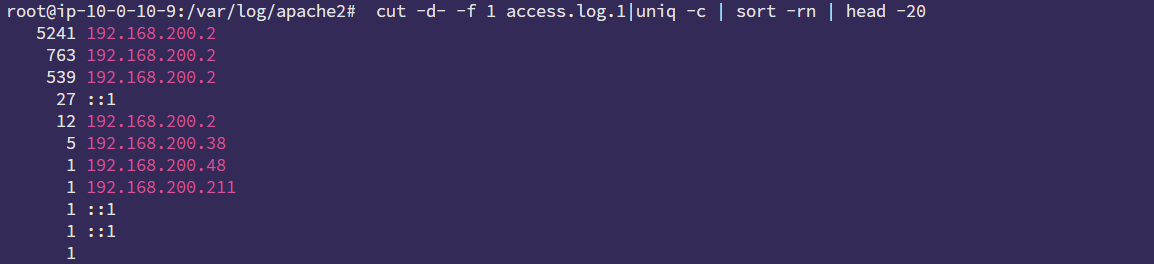

1、提交当天访问次数最多的IP,即黑客IP:

使用命令:

1

|

cut -d- -f 1 access.log.1|uniq -c | sort -rn | head -20

|

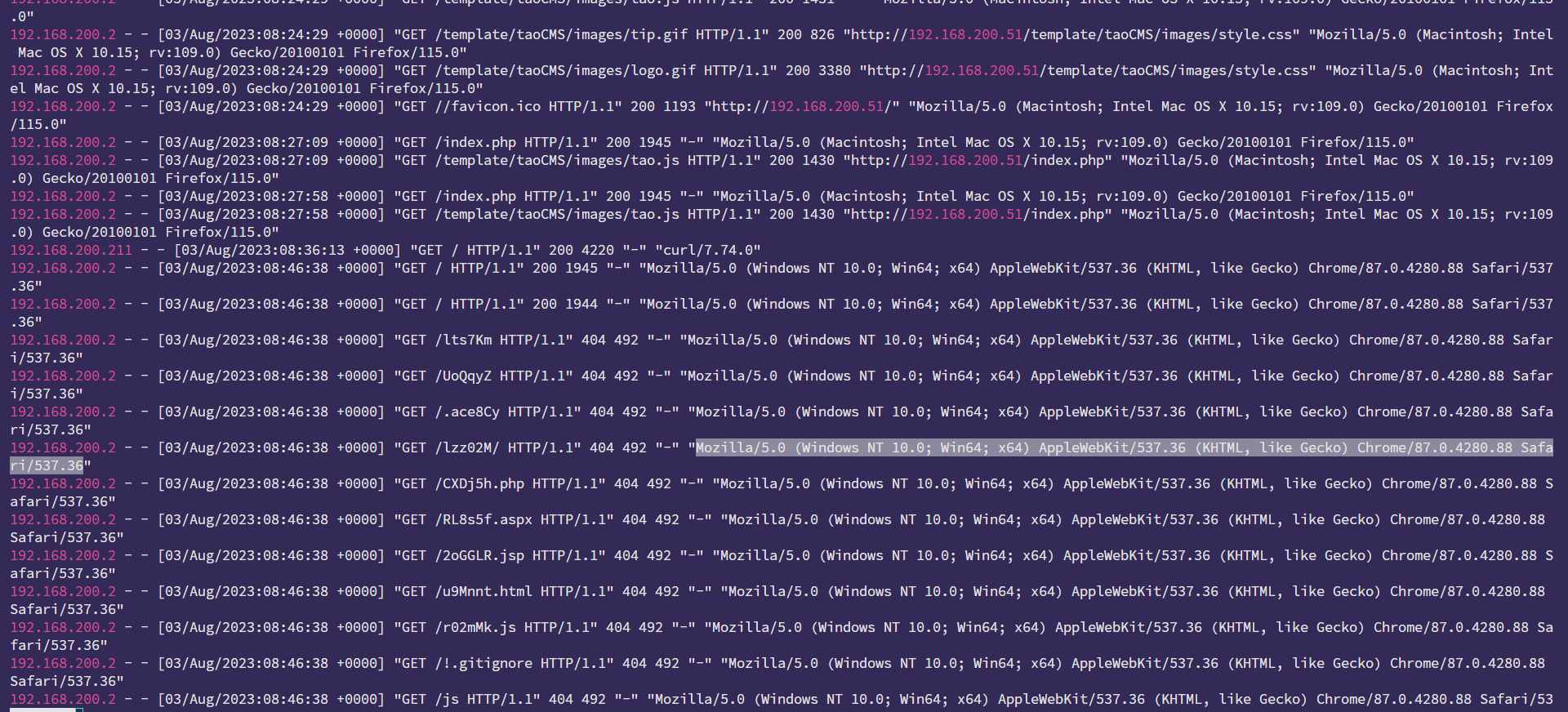

flag2

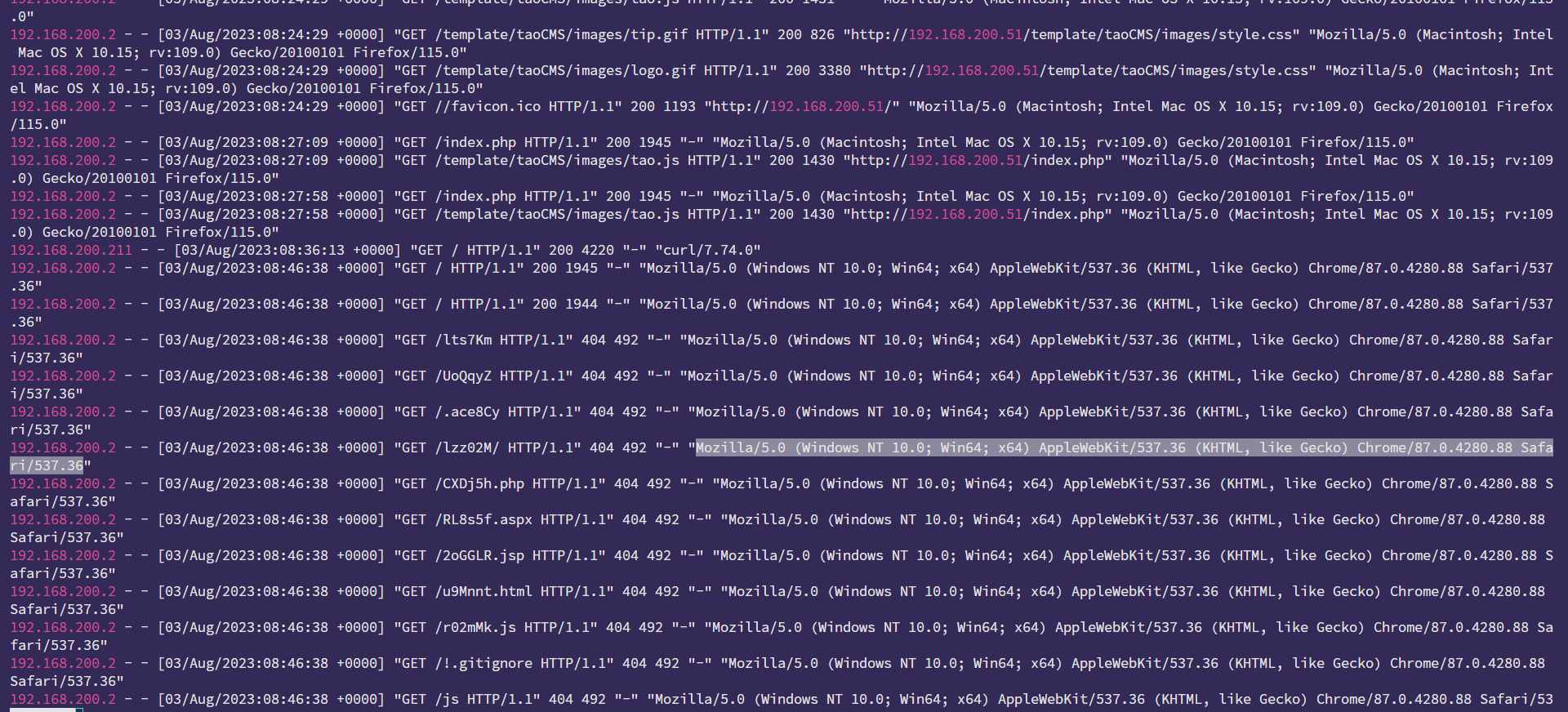

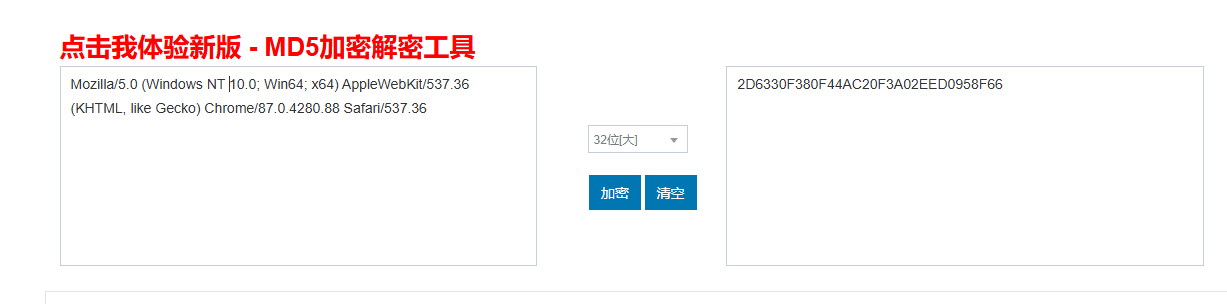

2、黑客使用的浏览器指纹是什么,提交指纹的md5:

思路是什么,现在我们知道黑客的ip了啊,日志位置我们也知道了啊,直接筛选一波黑客ip不就行了;

命令:

1

|

cat access.log.1 |grep 192.168.200.2 |more

|

得到浏览器指纹

1

|

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/87.0.4280.88 Safari/537.36

|

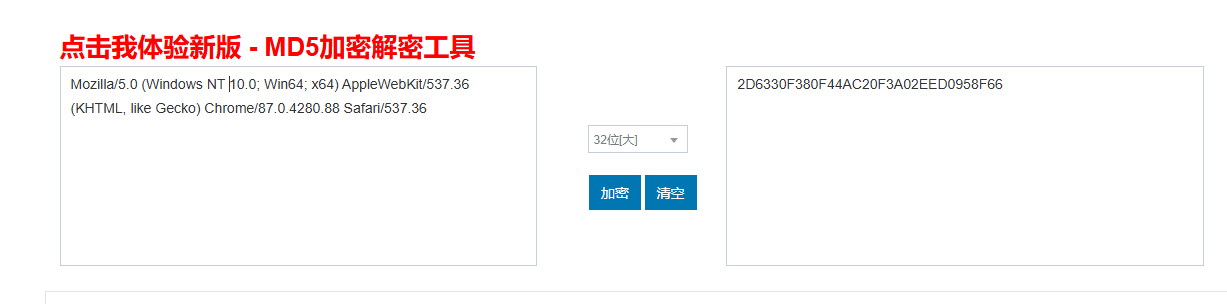

加密如下:

1

|

flag{2D6330F380F44AC20F3A02EED0958F66}

|

flag3

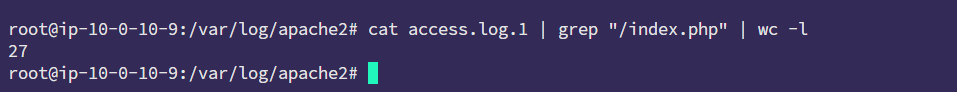

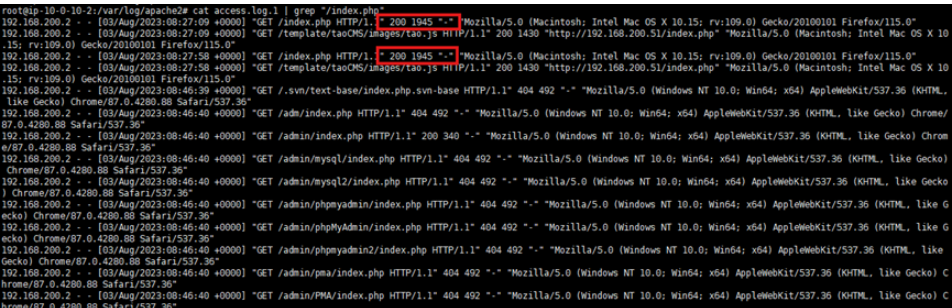

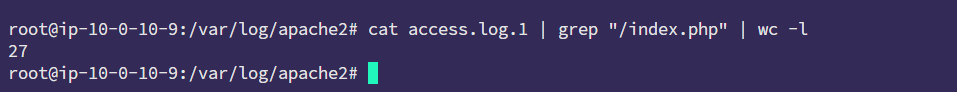

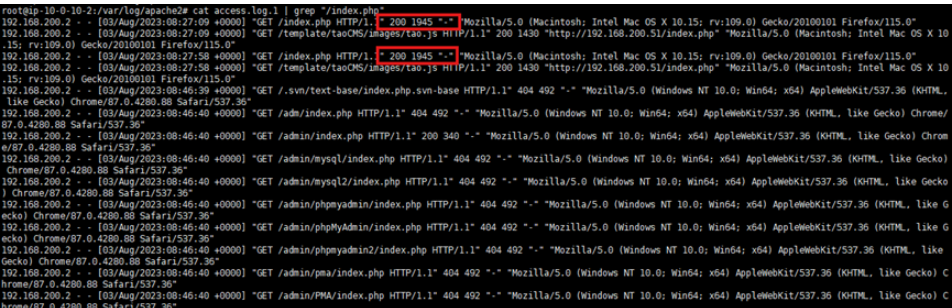

3、查看包含index.php页面被访问的次数,提交次数:

1

2

3

|

cat access.log.1 | grep "/index.php" | wc -l

`wc -l` 命令用于统计行数,即访问次数。

|

发现不对,然后看一下日志:

1

|

cat access.log.1 | grep "/index.php"

|

最后发现了有两个返回200其他都是404,尝试了flag{2}也不对,在改为25的时候对了。

flag4

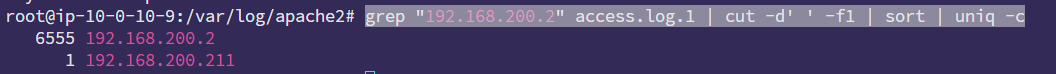

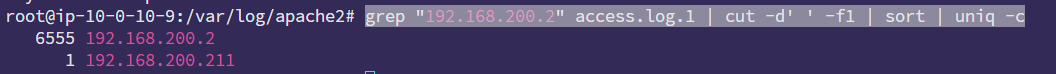

4、查看黑客IP访问了多少次,提交次数:

这里给出三个命令,都是可以查到的:

1

2

3

4

5

|

cat access.log.1 | grep "192.168.200.2 - -" | wc -l

cat access.log.1 | grep "192.168.200.2" | cut -d' ' -f1 | sort | uniq -c

grep "192.168.200.2" access.log.1 | cut -d' ' -f1 | sort | uniq -c

|

flag5

5、查看2023年8月03日8时这一个小时内有多少IP访问,提交次数:

三条命令如下:

1

2

3

4

5

|

cat access.log.1 | grep "03/Aug/2023:08:" | awk '{print $1}' | sort -nr| uniq -c |wc -l

grep "03/Aug/2023:08:" access.log.1 | awk '{print $1}' | sort -nr | uniq -c | wc -l

cat access.log.1 | grep "03/Aug/2023:08:" | awk '{print $1}' | sort -nr| uniq -c

|