flag1

下载数据包文件 hacker1.pacapng,分析恶意程序访问了内嵌 URL 获取了 zip 压缩包,该 URL 是什么将该 URL作为 FLAG 提交 FLAG(形式:flag{xxxx.co.xxxx/w0ks//?YO=xxxxxxx}) (无需 http、https);

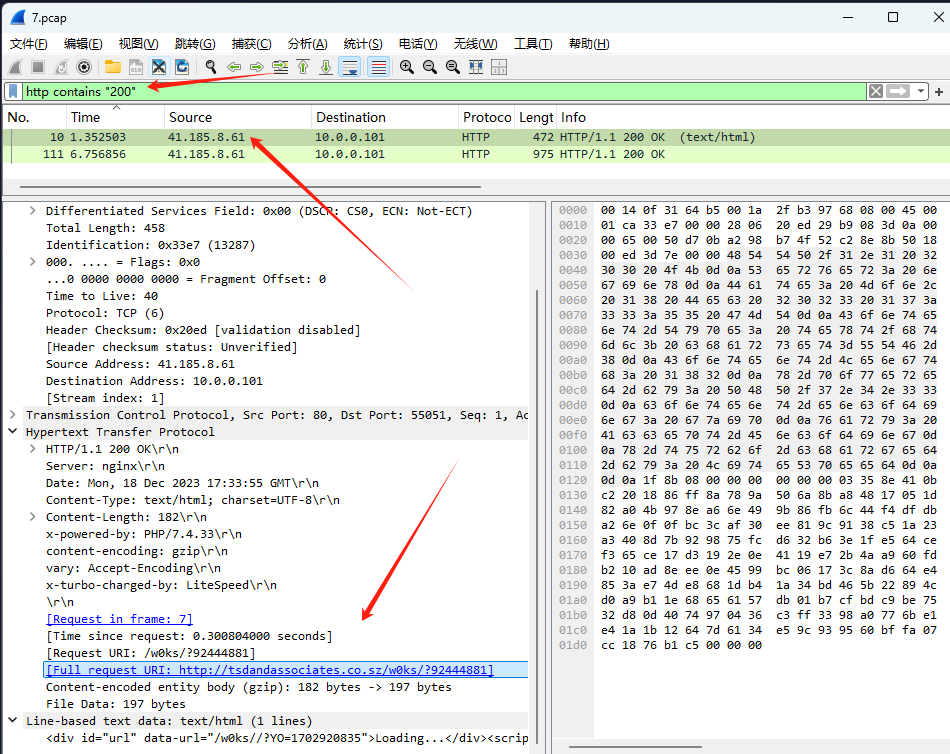

搜索一下http协议,并且返回200的流量包,发现只有两个,然后打开第一个发现一个完整的url

|

|

|

|

flag2

下载数据包文件 hacker1.pacapng,分析获取到的 zip 压缩包的 MD5 是什么 作为 FLAG 提交 FLAG(形式:flag{md5});

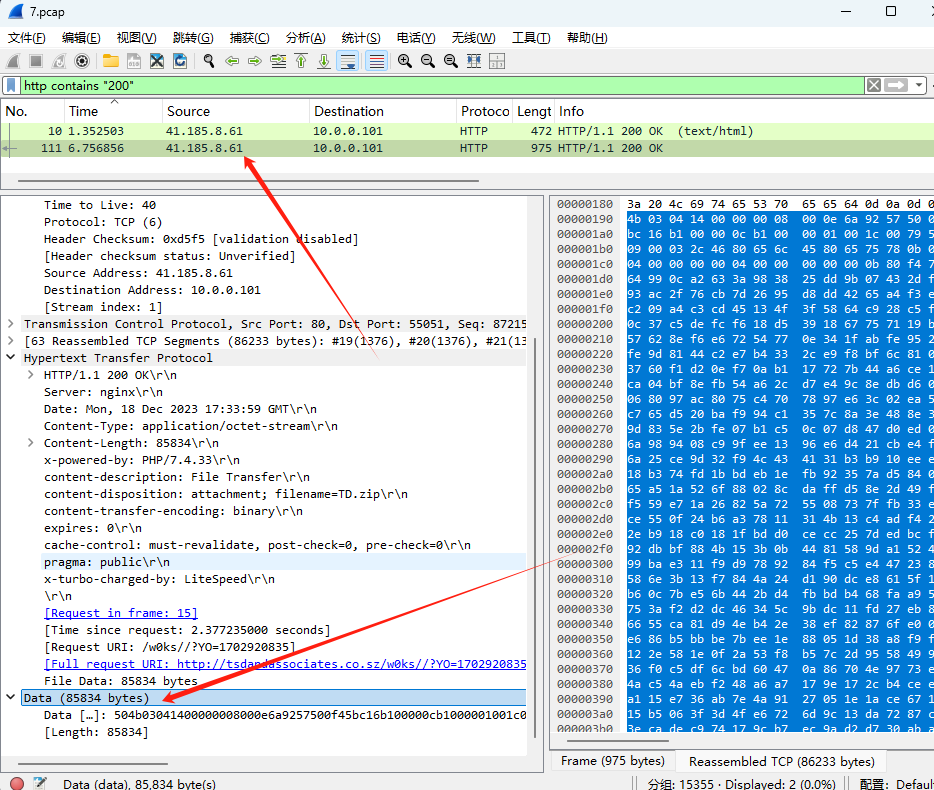

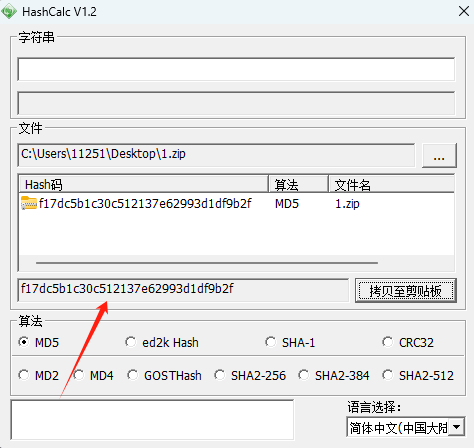

打开第二个流量包:

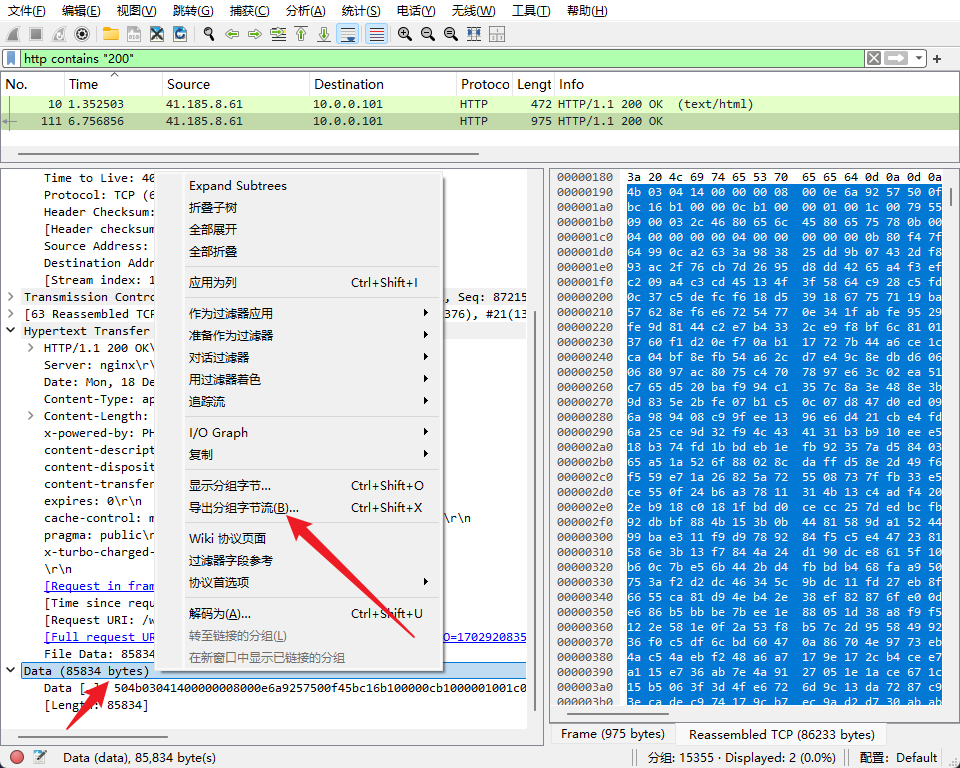

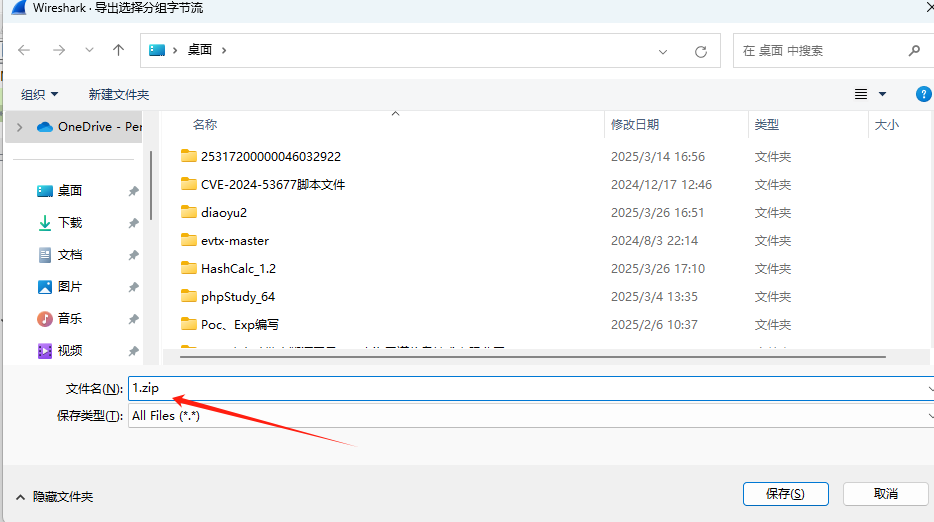

导出zip格式文件

放HashClac里进行分析

得出MD5值

|

|

|

|

flag3

下载数据包文件 hacker1.pacapng,分析 zip 压缩包通过加载其中的 javascript 文件到另一个域名下载后续恶意程序, 该域名是什么?提交答案:flag{域名}(无需 http、https)

这个需要对js文件解码

|

|